Organizações de todos os portes precisam de controles de segurança avançados para combater as ameaças cibernéticas atuais. Infelizmente, porém, a maioria das soluções de EDR/XDR capazes de combater essas ameaças e riscos são complexas e caras demais para serem operadas. Além disso, elas exigem várias soluções isoladas para proporcionar uma proteção completa e continuidade de negócios. Com a Acronis você tem uma opção melhor.

O Acronis EDR, desenvolvido para provedores de serviços, permite simplificar a segurança de endpoint — detectando e remediando rapidamente ataques avançados enquanto assegura uma continuidade de negócios inigualável. Elimine o custo e a complexidade de vários produtos isolados e capacite a sua equipe com uma única solução completa de proteção cibernética, simples de gerenciar e de distribuir.

Você precisa saber o que tem para proteger completamente e investigar. Nossa plataforma inclui ferramentas tanto de inventário quanto de classificação de dados para uma melhor compreensão das superfícies de ataque.

Feche vulnerabilidades de segurança usando nosso feed de inteligência de ameaças, insights forenses e ferramentas integradas nativamente em toda a plataforma Acronis mais ampla, como mapas de proteção de dados, gerenciamento de patches, bloqueando ataques analisados e gerenciamento de políticas.

Monitoramento contínuo de eventos de segurança relacionados utilizando mecanismos automatizados baseados em comportamentos e assinaturas, filtragem de URLs, um canal de inteligência sobre ameaças emergentes, correlação de eventos e MITRE ATT&CK®.

Investigue atividades suspeitas e realize auditorias subsequentes utilizando uma conexão segura e remota com workloads ou revisando automaticamente dados forenses salvos em backups. Em seguida, remedeie por meio de isolamento, término de processos, colocação em quarentena e reversões específicas dos ataques.

Assegure que os sistemas, os dados dos endpoints e os negócios do cliente funcionem perfeitamente utilizando nossos produtos e soluções líderes de mercado em backup e recuperação de desastres completamente integrados.

isolando da rede os endpoints, terminando processos maliciosos, compartimentando ameaças e revertendo alterações causadas por ataques.

utilizando conexões remotas e backups forenses

impedindo a execução das ameaças analisadas e fechando vulnerabilidades abertas

inclusive reversão específica do ataque, recuperação em nível de arquivo ou de imagem e recuperação de desastres

"O EDR da Acronis tem emitido alertas para todas as mesmas coisas que nosso AV anterior fazia, mas além disso, reduziu pela metade o tempo de nossos tickets de TI." "Não estamos gastando quase tanto tempo lidando com tickets repetidos."

John Chapman

Engenheiro de Sistemas, Liberty Technology

A consolidação e a centralização do gerenciamento de serviços é mais fácil e mais acessível do que nunca com a Acronis. Expanda suas capacidades de oferecer proteção holística, defender organizações e oferecer uma resiliência autêntica para empresas e seus dados diante de ameaças cibernéticas modernas com o Acronis EDR.

Recursos

Acronis Cyber Protect Cloud

Security

EDR

Detecção baseada em comportamento

Proteção antirransomware com reversão automática

Avaliações de vulnerabilidades

Controle de dispositivos

Backup em nível de arquivo e de sistema

Coleta de inventário (com o Management)

Gerenciamento de patches (com o Management)

Pontuação #CyberFit (avaliação da postura de segurança)

Conexão remota (com o Management)

Remediação, inclusive restauração completa a partir de uma imagem

Continuidade dos negócios (com o Disaster Recovery)

Filtragem de URLs

Prevenção de explorações

Canal de inteligência sobre ameaças em tempo real

Lista de permissões automatizada e ajustável, baseada em perfis

Coleta de dados forenses

Monitoramento de eventos

Correlação de eventos automatizada

Priorização de atividades suspeitas

Resumos de incidentes gerados por inteligência artificial

Visualização e interpretação automatizadas da cadeia de ataque MITRE ATT&CK®

Responda aos incidentes com um só clique

Contenção total das ameaças, inclusive isolamento e quarentena de endpoints

Pesquisa inteligente de IoCs, inclusive ameaças emergentes

Reversão específica de ataques

Public API para EDR

Tenha acesso aos materiais da solução e experimente nossa solução de EDR para MSPs

EDR (detecção e resposta para endpoints) é uma solução de segurança de endpoint ativa que faz continuamente monitoramento em tempo real, correlacionando diversos eventos que acontecem em nível de endpoint para detectar atividades maliciosas, processos comprometidos e comportamentos suspeitos em dispositivos de usuários finais. Sua finalidade é identificar ataques em andamento, possíveis incidentes, comprometimentos ou violações de segurança – e, então, atuar como um sistema de resposta, oferecendo capacidades para corrigi-los.

As principais capacidades de EDR, como a Gartner as define, são:

A estratégia de proteção de endpoints de qualquer empresa que seja um possível alvo de ameaças cibernéticas e/ou que armazene dados valiosos em endpoints deve incluir capacidades avançadas de detecção de ameaças em endpoints e ferramentas de resposta.

Pequenas e médias empresas e organizações de médio porte correm riscos cada vez maiores com ameaças cibernéticas avançadas devido a capacidades internas limitadas e restrições orçamentárias que afetam seu acesso a soluções de segurança de endpoint avançadas, historicamente voltadas para empresas grandes, devido a seus custos e complexidade.

Além disso, para empresas de todos os portes que operam em setores com alto nível de regulação e riscos cibernéticos maiores, como os de finanças, de saúde, jurídico, de varejo on-line, público, a EDR é necessária para que a estratégia de cibersegurança da organização viabilize a conformidade e para assegurar que os dados confidenciais dos endpoints estejam fora do alcance das ameças cibernéticas.

Com o EDR, você pode assegurar que organizações de vários portes e complexidades sejam protegidas com serviços de alto valor e expansíveis para múltiplos clientes.

As melhores ferramentas e soluções de EDR existentes no mercado são orientadas para corporações por questões de custos e complexidade e exigem equipes de segurança grandes para serem operadas. Além disso, analistas de segurança precisam realizar manualmente atividades de caça a ameaças examinando centenas de linhas de logs, com horas de investigação de atividades suspeitas. Mesmo assim, uma proteção por toda a estrutura NIST, que assegure continuidade de negócios, exige soluções e agentes de software adicionais, o que aumenta a complexidade e a multiplicidade de soluções ainda mais.

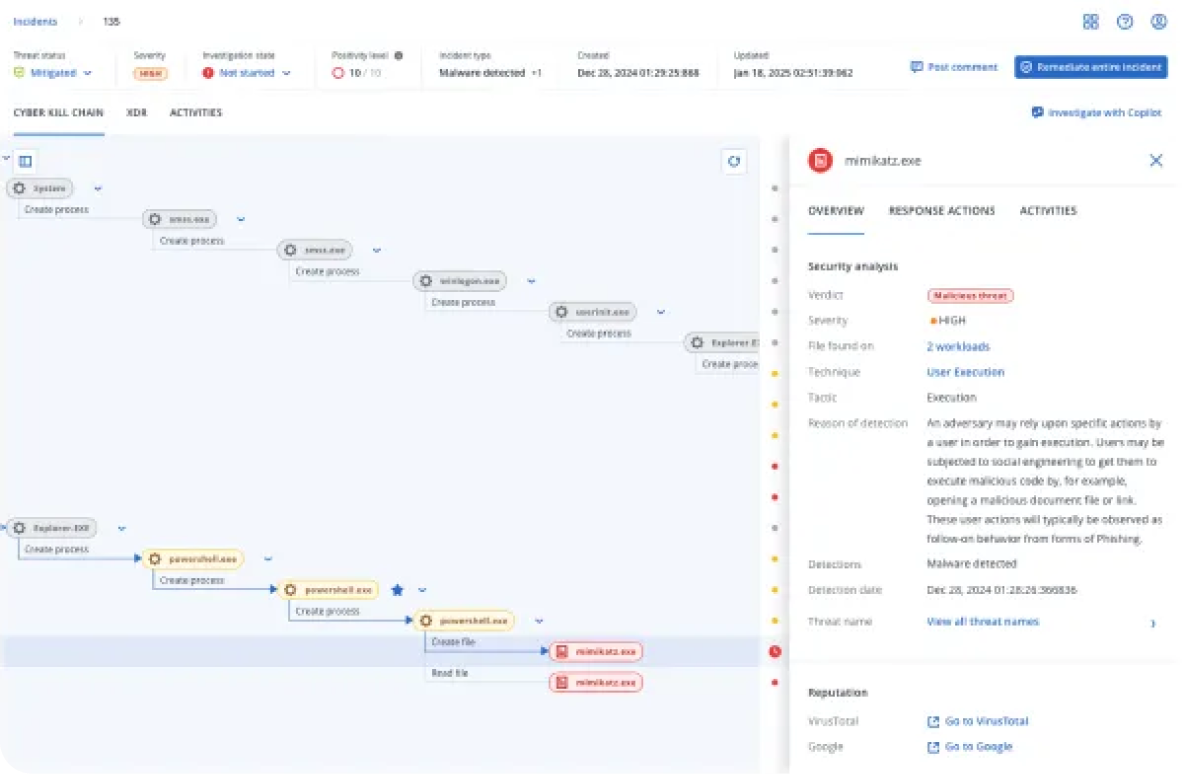

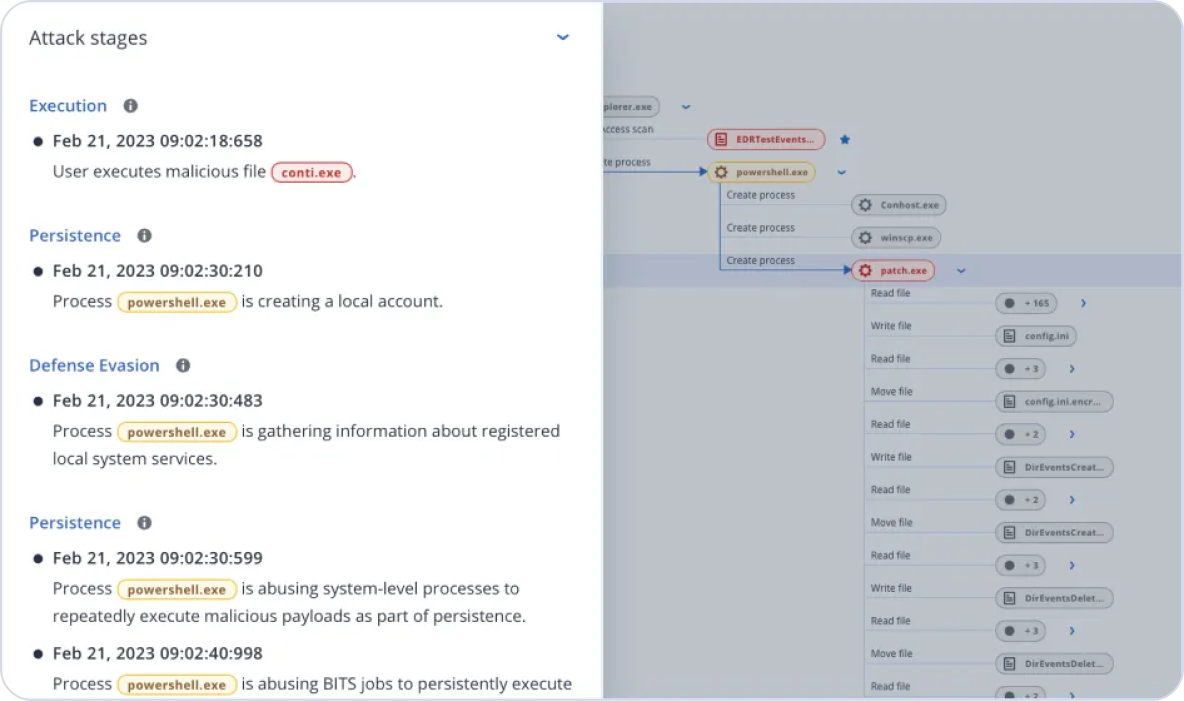

O EDR realiza coleta de dados contínua com base em eventos de segurança relacionados, semelhante a outras ferramentas de EDR, mas a solução simplifica suas capacidades de análise gerando alertas sobre quaisquer possíveis incidentes e agregando dados em interpretações de ataque orientadas, mapeadas de acordo com a estrutura MITRE ATT&CK®. Isso ajuda os analistas de segurança a investigar rapidamente atividades suspeitas em múltiplos clientes, reduzindo a duração da investigação de horas para minutos, proporcionando uma expansibilidade melhor.

Além disso, o EDR é uma solução de segurança de endpoint integrada no Acronis Cyber Protect Cloud, o que proporciona vantagens exclusivas para os administradores, como resposta com um só clique na estrutura NIST, inclusive recuperação. Isso elimina a multiplicidade de soluções e permite oferecer uma proteção de endpoint abrangente através de um único agente e de um único console da Acronis.

Existem vários tipos de ameaças cibernéticas avançadas capazes de contornar outras camadas de proteção de endpoint, como o software antivírus existente, dos quais alguns dos mais comuns são:

A detecção e a resposta a essas e outras ameaças avançadas requer controles de segurança mais avançados, como a EDR.

Ajuda do produto

Encontre respostas para as suas perguntas sobre o Acronis Cyber Backup em nossas perguntas frequentes, na base de conhecimentos e na documentação.

Suporte técnico

Customers with an active subscription license are entitled to 24/7 technical support. Follow the instructions at the Technical Support Site to get prompt support by phone, chat or e-mail.

Usamos cookies para melhorar sua experiência de navegação.